検出された言語がありません。

入力言語を確認してください。

![]()

Linux版のAkiraランサムウェアがVMware ESXiサーバを対象としているAkira ランサムウェア操作では、Linux 暗号化ツールを使用して、世界中の企業に対する二重恐喝攻撃で VMware ESXi 仮想マシンを暗号化します。www.bleepingcomputer.com

[본문번역] 아키라 랜섬웨어 작전은 리눅스 암호기를 사용하여 VMware ESX 가상 머신을 암호화하여 전 세계 기업을 대상으로 이중 공갈 공격을 수행합니다.아키라는 2023년 3월 처음 등장해 교육, 금융, 부동산, 제조 및 컨설팅을 포함한 다양한 산업의 윈도우 시스템을 대상으로 했습니다.다른 엔터프라이즈 대상 랜섬웨어 갱단과 마찬가지로 위협 행위자는 침해된 네트워크에서 데이터를 훔치고 파일을 암호화하여 피해자에게 이중 공갈을 하고 수 백만달러에 달하는 지불을 요구합니다.이 랜섬웨어 작전은 시작된 이후 미국에서만 30명 이상의 피해자를 냈고, 5월 말과 현재 ID 랜섬웨어 제출로 두 차례의 뚜렷한 활동 급증이 있었습니다.

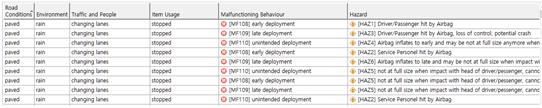

지난 몇 달간의 아키라 활동 출처: Bleeping Computer

Akira는 VMware SXI을 목표로 하고 있습니다.Akira의 Linux버전은 지난주 VirusTotal에서 새로운 암호기 샘플을 공유한 말웨어 애널리스트 rivitna에서 처음 발견되었습니다.BleepingComputer의 Linux암호기 분석의 결과, 프로젝트 명이”Esxi_Build_Esxi6″으로 밝혀졌습니다.이는 공격자가 VMware ESX서버를 대상으로 특별히 설계한 것을 나타내고 있습니다.예를 들어 프로젝트의 소스 코드 파일의 1개는/mnt/d/vcprojects/Esxi_Build_Esxi6/argh.h입니다.최근 몇년 기업이 디바이스 관리와 자원의 효율적 사용 때문에 서버에 가상 머신을 사용하게 이동한 데 따른 런 섬 웨어 갱은 VMwareESXI서버를 암호화하기 위한 커스터마이즈 된 Linux암호화기를 더욱 더 작성했습니다.위협 행위자는 ESX서버를 대상으로 런 섬 웨어 암호화기를 한번 실행하고 가상 머신에서 실행되는 많은 서버를 암호화할 수 있습니다.그러나 BleepingComputer에서 분석한 다른 VMwareESXI암호와 달리 Akira의 암호기는 esxcli명령을 사용하여 파일을 암호화하기 전에 가상 머신을 자동적으로 종료하는 등 많은 고도의 기능을 포함하지 않습니다.즉, 바이너리는 공격자가 공격을 커스터마이즈 할 수 있는 몇가지 명령라인 인수를 지원합니다.-p-encryption_path(대상 파일/폴더 경로)-s-share_file(대상 네트워크 드라이브 패스)-n-encryption_percent(암호화 비율)-fork(암호화를 위한 서브 프로세스 생성)-n파라미터는 공격자가 각 파일에서 암호화되는 데이터의 양을 정의할 수 있도록, 특히 주목합니다.설정이 낮을수록 암호화 속도가 빨라지지만 피해자가 몸값을 내지 않고 원본 파일을 복구할 가능성이 높아집니다.

Linux 서버에서 Akira로 암호화된 파일 출처: Bleeping Computer

파일을 암호화할 때 Linux Akira 암호기는 다음 확장자를 대상으로 합니다.

파일을 암호화할 때 Linux Akira 암호기는 다음 확장자를 대상으로 합니다.이상하게도 Linux 로커는 Windows 폴더 및 실행 파일과 관련된 다음 폴더 및 파일을 건너뛰는 것으로 나타나 아키라의 Linux 변종이 Windows 버전으로 포팅되었음을 나타냅니다.winnt,temp,thumb,$Recycle.빈,$RECYCLE.BIN,시스템볼륨정보,부트,Windows,TrendMicro , .exe , .dll , .nk , .sys , .msi오늘 Akira의 Linux버전에 관한 보고서도 발표한 Cyble의 애널리스트는 암호화기에 공용 RSA암호화 키가 포함되어 있으며, 파일 암호화 때문에 AES, CAMELLIA, IDEA-CB및 DES를 비롯한 다양한 대칭 키 알고리즘을 활용한다고 설명합니다.대칭 키는 피해자의 파일을 암호화하는 데 쓰였고 RSA공개 키로 암호화됩니다.이로써 공격자만 유지하는 RSA개인 암호 해독 키가 없는 한, 암호 해독 키에 대한 접근이 방지됩니다.Akira (Cyble) 가 사용하는 공개 RSA 키.akira 확장자를 갖도록 이름이 변경된 암호화된 파일과 akira_readme.txt라는 이름의 하드 코딩된 랜섬 노트가 암호화된 디바이스의 각 폴더에 생성됩니다.Linux 서버에 떨어진 Akira 랜섬 노트 출처 : Bleeping ComputerAkira의 목표 범위의 확대는 최근 그룹이 발표한 피해자 수에 반영되면서 세계의 조직에 대한 위협을 심화합니다.안타깝게도, Linux지원을 추가하기는 런 섬 웨어 그룹 사이에 증가세에 있는 많은 사람이 쉽게 사용할 수 있는 툴을 사용하고 수익을 늘리는 방법이 거의 확실하기 때문입니다.대부분의 VMwareESX을 대상으로 하는 Linux란 섬 웨어 암호화기를 활용하는 다른 런 섬 웨어 작업에는 Royal, BlackBasta, LockBit, BlackMatter, AvosLocker, REvil, HelloKitty, RansomEXX및 Hive가 포함됩니다.관련 기사:Linux버전의 RTM Locker란 섬 웨어는 VMware ESXI서버를 대상으로 합니다.점점 빨라지고 런 섬 웨어:더 강력한 방어를 위한 6단계 새로운 Buhti란 섬 웨어 갱 유출된 Windows, Linux암호기 사용은 해커, 새로운 Moneybird란 섬 웨어를 사용하고 이스라엘 조직 공격 새 RA Group런 섬 웨어, 이중 공갈 공격으로 미국 조직을 노린다악성코드 분석 전문가를 위한 학습 로드맵 – Infran | 로드맵 악성코드, 네트워크 스킬을 학습할 수 있는 보안 네트워크 로드맵을 Infran에서 만나보세요.www.inflearn.com악성코드 분석 전문가를 위한 학습 로드맵 – Infran | 로드맵 악성코드, 네트워크 스킬을 학습할 수 있는 보안 네트워크 로드맵을 Infran에서 만나보세요.www.inflearn.com악성코드 분석 전문가를 위한 학습 로드맵 – Infran | 로드맵 악성코드, 네트워크 스킬을 학습할 수 있는 보안 네트워크 로드맵을 Infran에서 만나보세요.www.inflearn.com

![[파워디렉터15] 무료 동영상 편집 프로그램 다운로드 및 사용방법 [파워디렉터15] 무료 동영상 편집 프로그램 다운로드 및 사용방법](https://blog.kakaocdn.net/dn/bQiNnn/btqNVTs76MJ/hNKaH9rKABv8lCsjKUGipK/img.jpg)